Останнім часом Україну атакують віруси. А днями на нас напав навіть не один, а відразу два. Експерти кажуть, що конкретної мети у хакерів не було, але, судячи з результатів, цілилися на транспортну систему. Постраждав столичний метрополітен (не можна було розрахуватися карткою) і аеропорт Одеси (збій системи реєстрації). Експерти вказують: вірус зміг нашкодити, тому що в компаніях халатно поставилися до попередніх атак і не потурбувалися про захист.

Атакували одночасно два віруси

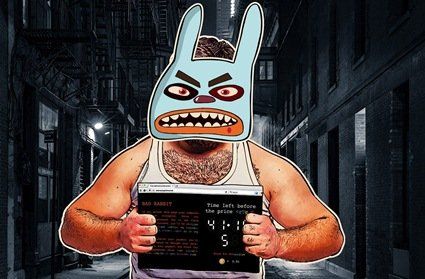

На Україну було скоєно відразу дві кібератаки. У тих, хто став їхньою жертвою, на робочому столі комп'ютерів зашифровувати всі файли і з'явилося повідомлення від здирників – заплатити 0,05 біткоіни (це $ 285).

Спочатку в СБУ похвалилися, що атаку вдалося відбити. За їхніми словами, вірус поширювали по електронній пошті. «Зараз поширення вірусу припинено, загроз безпеки руху немає», – похвалилися в прес-службі СБУ. І додали: вірус поширювався з використанням фішингових листів по електронній пошті зі зворотною адресою, яка асоціюється зі службою технічної підтримки компанії Microsoft. Вірус називається Locky.

Друга заява пролунала від Держспецзв'язку. Фахівці CERT-UA (структурний підрозділ Держспецзв'язку) назвали джерелом скомпрометовані сайти і фейкове оновлення Flash Player. І надали список двох десятків новинних ресурсів, які поширювали вірус. В основному всі вони – російські, але серед них є п'ять українських. Це популярні місцеві сайти Херсона, Дніпра, Маріуполя, Харкова та освітній портал. Вірусу дали назву Bad Rabbit ( «Поганий Кролик»).

Заражалися через PROZORRO І УКРІНФОРМ

Заражалися через PROZORRO І УКРІНФОРМ

Експерти кажуть, що деякі заразилися, відкриваючи файли з сайту держзакупівель ProZorro і листи Держфіскальної служби. «Той комп'ютер, з якого до нас в систему потрапив заражений файл, працював з системою ProZorrо. Наскільки я чув, зараз йде масова розсилка від нібито банків і держорганів, зокрема від УКРІНФОРМ. У листах прикріплений заражений файл Microsoft Excel. При цьому в самій Фіскальній службі, за моїми даними, дивуються: звідки у хакерів адреси e-mail, які можна побачити тільки в реєстраційних документах. Але ж вони є у відкритих базах даних», – каже президент Асоціації траблшутеров Сергій Креймер.

ХТО стоїть за атаками

Айтішники відзначають, що постраждала, в основному транспортна, сфера. Хоча, за словами начальника Лабораторії комп'ютерної криміналістики Cyberlab Сергія Прокопенка, про масштаби поки що рано говорити. Але в будь-якому випадку, кінцевою метою є заробіток.

У серпні, коли Україну атакував вірус Petya, правоохоронці звинувачували компанію M.E.Doc, яка розробляє бухгалтерські програми. Там навіть провели обшуки, винесли комп'ютери. Однак тепер стало відомо, що вина компанії не доведена. «Нами встановлено, що їхні сервери були зламані ще задовго до самої атаки. Причетність персоналу та посадових осіб компанії-розробника поки не доведена», – сказали в кіберполіції.

Поки жодне з угрупувань не взяло на себе відповідальність за вірусні атаки. При цьому, згідно з даними української «Сайбер Сек'юріті Систем», минулий вірус Petya організувало угруповання «Кобальт», яка атакувала 23, 28, 29 червня, а також 5, 7, 27 липня і 7 серпня. Причому розсилка шкідливих програм йшла нібито від кіберполіції: адреса електронної пошти був дуже схожа на офіційну – cyber-crime.com.ua. А лист містив «ознайомчу пам'ятку з інформаційної безпеки в зв'язку з вірусом Petya».

«В кінці липня аномально високу кількість шкідливих листів було відправлено на електронні адреси банків і платіжних систем України, причому атаки були успішними», – з'ясували в CyS Centrum.

Можливо, і ця атака – справа рук «кобальту». «У таких угруповань, як правило, дуже потужне фінансування, і випадкових людей в них немає», – говорить начальник Лабораторії комп'ютерної криміналістики Cyberlab Сергій Прокопенко.

Чи зміцнили ЗАХИСТ

За словами Прокопенка, плутанина з вірусами сталася через те, що два різних віруси атакували одночасно. А спосіб атаки був схожим. І в обох випадках використовували старі діри в програмах. Хоча рекомендації по їхньому усуненню були випущені кілька місяців тому. І якби програми своєчасно оновили, то заражень можна було б уникнути.

Креймер також вважає, що основна причина зараження вірусами – недбалість самих компаній: «У більшості компаній до сих пір сподіваються, що «пронесе», а за безпеку систем, як правило, відповідають люди, які потрапляють на ці посади по знайомству, так як мало хто хоче допускати в систему неперевірених людей. Та й до того ж мало компаній можуть платити сісадмінам $ 3 – 5 тис. Для того, щоб вони забезпечували безперебійний захист», – говорить Креймер.

Втім, експерт з інформаційної безпеки Геннадій Гулак уточнив, що після минулих кібератак компанії зміцнили свій захист. Зокрема, в банківській сфері вже існує правило, за яким співробітникам фінустанов заборонено відкривати файли з невідомих адрес в цілях безпеки.

Але айтішник Андрій Третяк запевняє, що повністю захиститися від атак неможливо. «Так, дійсно, в крупних компаніях перевіряють захист на вразливість. Але гарантії, що працівник не встановить якесь оновлення, що не буде лазити по небезпечних сайтах або не відкриє якогось листа, немає», – пояснює фахівець. І додає: образ хакера зараз настільки романтизований, що юні умільці дуже часто переходять на це «заради інтересу».

«У мене був друг, з яким разом займалися на курсах. І коли ми всі вчилися, як захистити, його цікавило, як поламати програму. І не заради розбагатіти, а просто було цікаво мати доступ до всього. Залізти і почитати те, що приховано від чужих очей. І серед молоді дуже багато таких людей. Зараз же купа початківців-хакерів точно так само роблять: читають документацію, 50% якої є у ??відкритому доступі, і самі вчаться робити DDOS-атаки. Адже як працюють програмісти? Для діагностики уразливості вони встановлюють спеціальні програми, які знаходять лазівки, і фахівці їх закривають. А поновлення публікують на своїх сайтах. Хакери точно так само за допомогою цих програм знаходять уразливості систем і через них атакують. Але що стосується вірусних атак на фінустанови, то тут вже справа не в інтересі, а в заробітку. Адже рівень атак дуже високий», – пояснив Андрій.

«Цього разу була спроба заробити на біткоіні. Це вірус-вимагач, вдосконаленіша версія вірусу Petya.A. Але у нього кращий захист. І люди, що займаються IT-безпекою, говорять, що відновити комп'ютер після його атаки буде нереально, так як в цій версії закриті лазівки, через які можна розблокувати комп'ютер. А сума збитку після атаки тільки в одній компанії становить мінімум 100 тис. грн» – говорить Креймер.

Друзі! Підписуйтесь на нашу сторінку Фейсбук і будьте завжди в курсі останніх новин.